Cual es la diferencia entre EAP-TTLS y EAP-TLS

Cómo evitar el compromiso de credenciales con EAP

En aras del argumento, asumiremos que ha llegado a esta publicación porque la santidad de la seguridad de la red de su organización es de suma importancia para usted, lo que le lleva a buscar defensas fortificadas. Alternativamente, si este tema no ha despertado su interés previamente.

Una exposición reciente de Positive Technologies ha iluminado una vulnerabilidad bastante alarmante dentro de la “infraestructura de seguridad” digital de las empresas modernas: Un asombroso 93 por ciento de los activos digitales de una empresa pueden ser víctimas de incursiones cibernéticas dentro de las 48 horas (aproximadamente 2 días) de un ataque inicial. Esta revelación subraya la importancia del “compromiso de credenciales” como vector predominante para intrusiones exitosas dentro de las defensas de la red. Si está familiarizado con el blog, sabrá que las contraseñas son un problema.

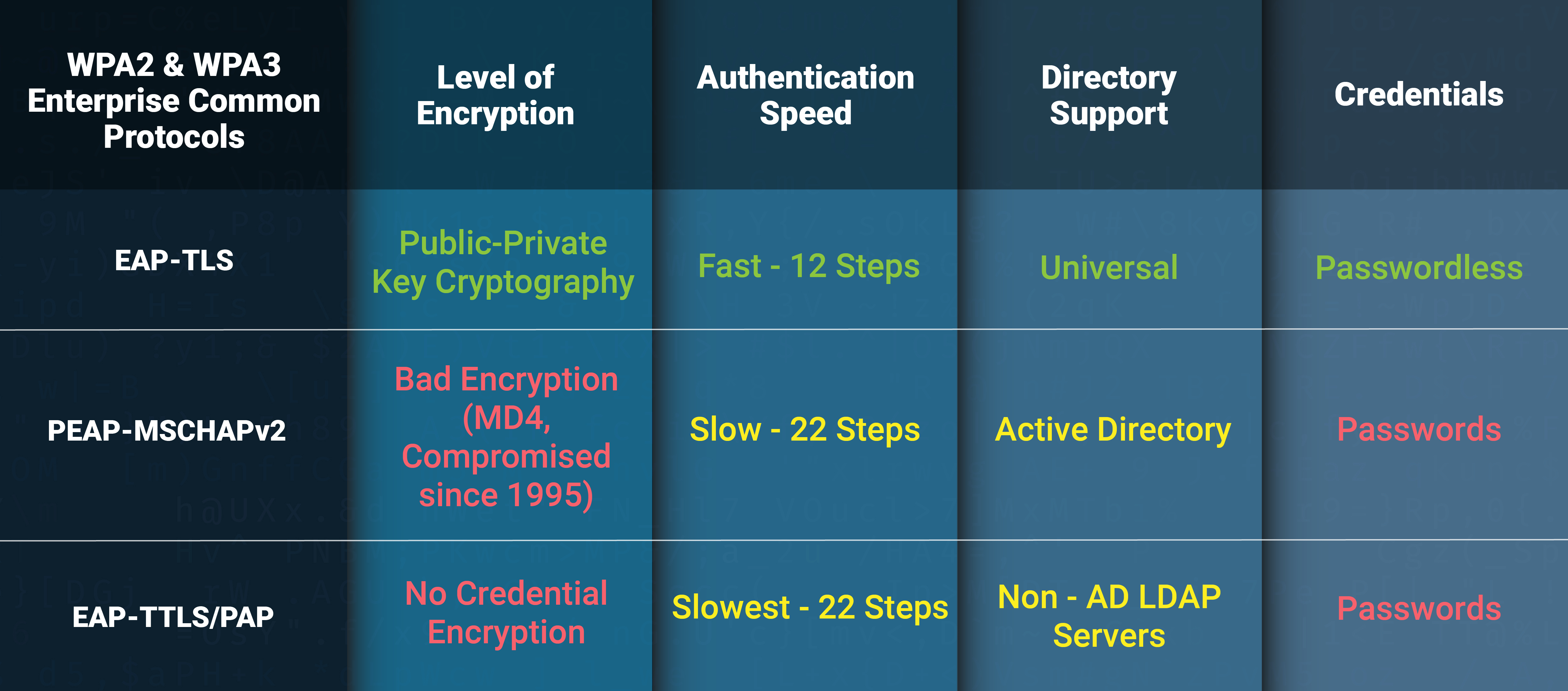

En la búsqueda por salvaguardar la red WPA2-Enterprise de su organización, el arsenal de protocolos a su disposición es enorme. Sin embargo, entre ellos, los Protocolos de Autenticación Extensible (EAP) emergen como la opción preeminente para un número sustancial de empresas. Profundicemos en un examen de los dos protocolos EAP más utilizados, con el objetivo de resaltar los méritos de cada uno y así ayudarlo a hacer una selección informada que mejor se adapte a sus necesidades organizacionales.

¿Qué es el Protocolo de autenticación extensible (EAP)?

En esencia, el Protocolo de autenticación extensible (EAP) representa un marco diseñado para fortalecer los corredores de comunicación entre un cliente y un servidor con un velo de cifrado. A través de este conducto cifrado, se implementan una serie de verificaciones de confianza, que abarcan certificados de servidor, certificados intermedios y validaciones de clientes, estableciendo así una sólida cadena de confianza anclada en la CA raíz y el CN (Nombre común) del certificado del servidor. Este protocolo sirve como piedra angular de las redes inalámbricas modernas y ofrece una barrera contra las amenazas multifacéticas que asedian a nuestras organizaciones en la actualidad.

Imagine EAP como un túnel secreto donde los mensajes entre su dispositivo y el servidor de la red se reproducen de forma segura, gracias a algo de magia de confianza digital que involucra certificados. Hay algunas formas de configurar este juego de etiquetas seguras, pero EAP-TLS y EAP-TTLS/PAP son los personajes principales, por así decirlo, en el mundo EAP.

¿Cuál es la diferencia entre EAP-TTLS/PAP y EAP-TLS?

EAP-TLS es como un de alta seguridad donde ambas partes autentican a la otra (con certificados, en este caso) para confiar el uno en el otro. Es como el apretón de manos de un club secreto pero con certificados digitales.

EAP-TTLS/PAP, por otro lado, es un poco más “relajado”. El servidor muestra su ID y el cliente puede hacerlo, pero no es obligatorio. Es como si el servidor dijera: “Créame, lo tengo”, y el cliente simplemente sigue adelante. No es exactamente el estándar mas seguro de autenticación.

¿Cuáles son las ventajas de EAP-TLS?

EAP-TLS es como el Fort Knox de la autenticación. Utiliza certificados digitales sofisticados en lugar de contraseñas simples, lo que lo convierte en un hueso duro de roer para cualquier posible intruso. Es más rápido, más seguro y funciona bien con tecnología moderna como los servicios en la nube. Además, no más dramas sobre el restablecimiento de contraseñas. En la batalla contra los cibermalos, pasar de las contraseñas a algo como EAP-TLS puede cambiar las reglas del juego. No se trata sólo de cerrar puertas; se trata de asegurarse de que esas puertas sean lo más fuertes posible.

¿Cuáles son las deficiencias de EAP-TTLS/PAP?

Aunque EAP-TTLS/PAP suena fácil, tiene algunas grietas en su armadura. Para empezar, es como enviar mensajes secretos a plena vista, lo cual es algo prohibido en un mundo donde los piratas informáticos acechan. Aquí, las credenciales se entregan por aire en “texto claro”, lo que significa que no están cifradas y pueden descifrarse con relativa facilidad. Además, configurarlo puede ser un dolor de cabeza para quienes no son expertos en tecnología, y un movimiento en falso puede abrir una lata de gusanos con la que quizás no estés preparado para lidiar.

Cómo empezar con EAP-TLS

Keytos es su aliado en esta búsqueda, ofreciendo todo lo que necesita para realizar la transición a una autenticación basada en certificados con EAP -TLS. Contamos con herramientas, soporte y conocimientos para hacer que su red sea lo más segura posible, sin que sea una molestia para usted o su equipo. Entonces, ¿qué será? ¿Seguir con lo antiguo y vulnerable o avanzar hacia un futuro seguro y elegante con EAP-TLS? No dude en comunicarse con nuestro equipo de expertos en PKI para obtener una evaluación GRATUITA sobre la mejor manera de avanzar con EAP. ¿Prefieres leer? Dirígete a los docs o mira más de nuestras lecturas sugeridas a continuación.